Какие ключевые этапы аудита и оценки кибербезопасности государственных систем?

Первый шаг — подготовительный этап: сбор информации о архитектуре системы, используемых сервисах, протоколах обмена данными, правах доступа и критичных компонентах. На этом этапе формируется перечень рисков и зона оценки в Екатеринбурге и определяется объем работ.

Второй этап — анализ уязвимостей: проводится автоматизированное сканирование, ручной анализ конфигураций и проверка соответствия политик безопасности требованиям. Используются методы:

1) тестирование на проникновение;

2) статический и динамический анализ приложений;

3) ревизия настроек сетевого оборудования и межсетевых экранов.

Третий этап — оценка рисков и приоритизация: выявленные уязвимости ранжируются по вероятности эксплуатации и потенциальному ущербу для функционирования государственных сервисов. Формируется матрица рисков и дорожная карта исправлений с указанием критичности и рекомендуемых мер.

Четвертый этап — разработка и согласование мероприятий: на основе матрицы рисков разрабатываются конкретные контрмеры — от исправления конфигураций до внедрения специализированных средств защиты и пересмотра процессов управления доступом. Включаются юридические и процедурные рекомендации по защите персональных данных и межведомственному взаимодействию.

Пятый этап — реализация и контроль: выполняется внедрение исправлений, установка и настройка средств защиты, обучение персонала, а также создание процессов постоянного мониторинга. Важный элемент — передача обновлённых регламентов и инструкций ответственным подразделениям.

Шестой этап — валидация и аудит после внедрения: повторное тестирование, проверка устранения уязвимостей, аудит соответствия требованиям и подготовка окончательного отчета с рекомендациями по поддержанию уровня безопасности.

Виды результатов, которые вы получите: подробный отчет с обнаруженными уязвимостями, матрица рисков, план исправлений, регламенты и инструкции для операторов, сценарии реагирования на инциденты.

Отдельно можно отметить: наше взаимодействие с заказчиком строится на строгой конфиденциальности и классификации данных, мы учитываем специфические требования заказчиков в государственном секторе и оформляем все результаты в удобных для передачи и контроля форматах. Отправьте запрос КП Артему Игоревичу для получения подробного плана аудита и предварительной оценки.

Какие методы и средства используются для обеспечения соответствия нормативам и защите персональных данных в государственных системах?

Защита персональных данных и соответствие нормативам достигается сочетанием технических, организационных и юридических мер, адаптированных под требования отраслевых стандартов и законодательства. Технические меры включают:

1) сегментацию сети и микросегментацию критичных подсистем;

2) шифрование данных в покое и при передаче с применением сертифицированных алгоритмов и ключевого управления;

3) многофакторную аутентификацию и жесткий контроль привилегированных учетных записей;

4) системы обнаружения и предотвращения вторжений (IDS/IPS), системы корреляции событий (SIEM) и DLP для предотвращения утечек информации.

Организационные меры включают: регламентацию процессов обработки данных, назначение ответственных за защиту ПДн, регулярное обучение и контроль доступа по принципу минимально необходимого привилегирования, внедрение процедур резервного копирования и восстановления. Юридические аспекты: подготовка согласующей документации, анализ соответствия требованиям национальных регуляторов, проведение DPIA (оценки воздействия на защиту данных) там, где это требуется, и сопровождение при взаимодействии с контролирующими органами.

Мы проводим комплексную привязку мер к требованиям конкретных нормативных актов и стандартов, таких как ГОСТ, ФСТЭК, при необходимости — международные стандарты ISO. Для государственных учреждений часто требуется подтверждение целостности и подлинности систем, поэтому в состав работ входят аудиты конфигураций криптопровайдеров, проверка процедур резервного копирования, тестирование на предмет инсайдерских угроз и моделирование сценариев утечки данных.

Важный элемент — документирование: мы формируем пакет документов для внутреннего контроля и внешних проверок, включающий политики, инструкции, журналы аудита и отчеты об оценке рисков. Для поддержки непрерывного соответствия разрабатываем план мероприятий по регулярным проверкам и обновлениям.

Компания АвикейКтр имеет практическую экспертизу в адаптации решений под требования государственной отрасли и предлагает комплексный подход, который сочетает технические решения и организационные процедуры, минимизируя риски санкций и репутационных потерь.

Как осуществляется интеграция средств защиты и обновление безопасности без остановки критичных государственных сервисов?

Интеграция средств защиты в действующую инфраструктуру государственных систем требует поэтапного и согласованного подхода, который минимизирует риски и обеспечивает непрерывность сервисов. Процесс начинается с подробного обследования текущей инфраструктуры и составления карты взаимосвязей: какие сервисы зависят друг от друга, какие узлы критичны для доступности. На основании этого формируется поэтапный план интеграции с указанием временных окон и методов минимизации влияния на пользователей.

Ключевые принципы интеграции:

1) поэтапность — внедрение в тестовой среде, затем в пилотном сегменте, и лишь после успешной валидации — массовая интеграция;

2) использование высокоавтоматизированных инструментов развертывания и конфигурации (CI/CD-подходы для инфраструктурных изменений);

3) резервирование и откатные механизмы — каждый этап снабжен сценариями отката и резервными копиями конфигураций;

4) согласованные временные окна и коммуникация с операторами и пользователями.

Технически применяются подходы: виртуализация и контейнеризация защитных компонентов, inline и пассивные режимы развертывания сетевых инспекционных средств, AAA-сервисы для централизованного управления доступом, федерация идентичностей и синхронизация политик. Для систем с требованиями высокой доступности используются методы: синхронная репликация, балансировка нагрузки, blue-green и canary deployment при обновлении компонентов.

Важен также аспект конфигурационного соответствия: мы применяем стандартизированные шаблоны конфигураций и автоматические проверки (IaC-скрипты, политики контроля конфигов), что снижает риск человеческих ошибок при развертывании. Перед внесением изменений проводится тестирование производительности и функциональности в условиях, близких к боевым, с прогоном нагрузочных сценариев и проверкой времени отклика.

Стоимость и сроки внедрения зависят от объема работ и сложности интеграции, ориентировочная оценка для типичных задач в государственных учреждениях начинается от 12299, однако окончательная смета формируется после обследования. Для связи и оперативного обсуждения технических деталей используйте номер +7 936 12-57-68.

Какие процедуры реагирования на инциденты и восстановления работоспособности применяются для государственных систем?

Процедуры реагирования на инциденты для государственных систем строятся на заранее разработанных и отлаженных процессах, которые учитывают требования по непрерывности оказания государственных услуг и защите критичной информации. Основные этапы реагирования: обнаружение, оценка, сдерживание, ликвидация, восстановление и постинцидентный анализ.

Обнаружение включает автоматические системы мониторинга событий безопасности и корелляцию событий в SIEM, а также механизмы оповещения операторов. При обнаружении подозрительной активности активируется процедура оценки, где определяется объем поражения, затронутые сервисы и данные, а также вероятность дальнейшей эскалации.

Сдерживание направлено на немедленное ограничение распространения инцидента: изоляция затронутых сегментов, временная деактивация скомпрометированных учетных записей, применение правил блокировки на сетевом уровне и ограничение доступа к критичным ресурсам. Ликвидация предусматривает удаление вредоносного ПО, исправление уязвимостей, восстановление целостности систем и приведение конфигураций в безопасное состояние.

Важнейшая часть — восстановление: используется многоуровневый план восстановления (RTO/RPO), при этом для критичных сервисов применяются горячие или холодные резервные площадки, механизмы репликации данных и сценарии переключения на резервную инфраструктуру. После восстановления проводится углубленный постинцидентный анализ, документируется цепочка событий, выявляются пробелы в защите и процедуры, и на основании этого обновляются регламенты и внедряются дополнительные меры.

Процедуры включают:

- заранее подготовленные инструкции и сценарии реагирования;

- регулярные учения и симуляции инцидентов для персонала;

- интеграция с государственными центрами мониторинга и ведомственными процедурами обмена информацией об угрозах.

При заказе услуги под ключ скидка от 15 процентов Компания АвикейКтр работает с 2011 года с 2011 года по 2026 вополнено более 4356 заказов Мы работаем Пн1-Пт 09-18 Сб-Вс вых.

Какие методы контроля эффективности безопасности и как регулярно проводятся тесты и мониторинг?

Контроль эффективности безопасности государственных систем основывается на сочетании непрерывного мониторинга, периодического тестирования и метрик, которые позволяют оценивать уровень устойчивости к угрозам. Непрерывный мониторинг реализуется через централизованные системы логирования и корреляции событий (SIEM), системы мониторинга целостности файлов, решения для обнаружения аномалий и поведенческой аналитики. Эти инструменты обеспечивают постоянный сбор телеметрии и оперативное оповещение об отклонениях от нормального поведения.

Периодическое тестирование включает:

1) плановые и внеплановые тесты на проникновение с использованием методологий Red Team/Blue Team;

2) аудит конфигураций и соответствия политикам безопасности;

3) независимые код-ревью и статический анализ ПО;

4) тесты на устойчивость к нагрузкам и стресс-тестирование сервисов с учетом внедренных средств защиты.

Ключевые метрики эффективности: среднее время обнаружения (MTTD), среднее время восстановления (MTTR), доля устраненных уязвимостей в заданный срок, количество инцидентов на единицу времени, уровень ложных срабатываний в системах обнаружения, процент успешных тестовых атак при Red Team. На базе этих метрик формируются регулярные отчеты и планы улучшений.

Мониторинг и тестирование проводятся согласно утвержденному графику и зонам приоритета: критичные сервисы требуют чаще проверки и более глубокой аналитики. Типичный цикл включает ежедневный мониторинг, ежемесячные отчеты о состоянии, квартальные внешние аудиты и ежегодные комплексные тесты на проникновение с моделированием сложных многоэтапных атак.

Важна автоматизация процессов: использование сканеров уязвимостей, интеграция с системой управления уязвимостями (Vulnerability Management), автоматическое создание задач на исправление и контроль закрытия через систему трекинга. Также включаем тесты на социальную инженерию и проверку устойчивости процессов взаимодействия с поставщиками и подрядчиками.

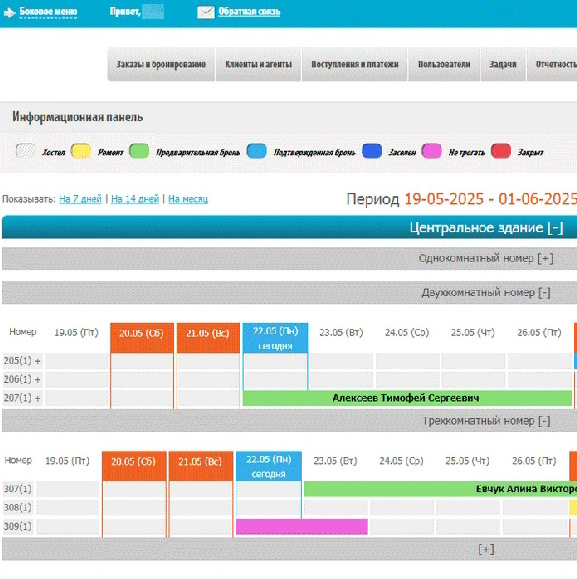

Для оперативного управления инцидентами и контроля эффективности мы предлагаем настроить панели показателей и регулярные KPI-сессии с заказчиком, чтобы совместно корректировать приоритеты и инвестиции в защиту. Работы по мониторингу и тестированию планируются и реализуются в соответствии с календарем и нуждами заказчика, с возможностью адаптации под специальные требования и критичные периоды, например, в мае.